Tra le molte attività quotidiane che vengono svolte nell’ambito di un’infrastruttura IT è fondamentale la gestione degli utenti e dei loro permessi.

In particolare, la questione è ancora più delicata quando si tratta di dare privilegi amministrativi, come ad esempio: resettare password, assegnare licenze, creare report su dati e attività sensibili, gestire le varie piattaforme di Office 365 (Exchange, Sharepoint, Teams, eccetera).

In passato, sebbene non fosse la migliore delle soluzioni, in ambienti on-premises non era raro avere decine di Domain Admins, perché era complesso individuare la corretta combinazione dei permessi minimi da assegnare a chi svolgeva le attività.

Oggi, con i ruoli di Azure Active Directory, in ambiente cloud puoi evitare questo problema impostando una strategia precisa e granulare di segregazione dei privilegi amministrativi.

Questo approccio ti permette di aumentare esponenzialmente la sicurezza del tuo ambiente e di stabilire un perimetro ben definito delle responsabilità e degli ambiti di azione.

Cos’è un ruolo amministrativo di azure ad?

Un ruolo amministrativo di Azure Active Directory è una sorta di contenitore di permessi all’interno del quale è possibile inserire delle utenze.

A questo contenitore viene associato un sottoinsieme di privilegi specifici per ogni esigenza e piattaforma.

Ecco alcuni esempi:

- Amministratore utenti: gli utenti con questo ruolo possono creare utenti e gruppi e gestirne tutti gli aspetti. Questo ruolo consente inoltre di gestire i ticket di supporto e monitorare l’integrità dei servizi. Tuttavia, sono previste alcune restrizioni: ad esempio non è consentito eliminare un amministratore globale. L’amministratore account utente può modificare le password solo per gli utenti, gli amministratori supporto tecnico e altri amministratori account utente.

- Application administrator: gli utenti in questo ruolo possono aggiungere, gestire e configurare applicazioni aziendali, registrazioni di app e gestire app locali come il proxy di applicazione.

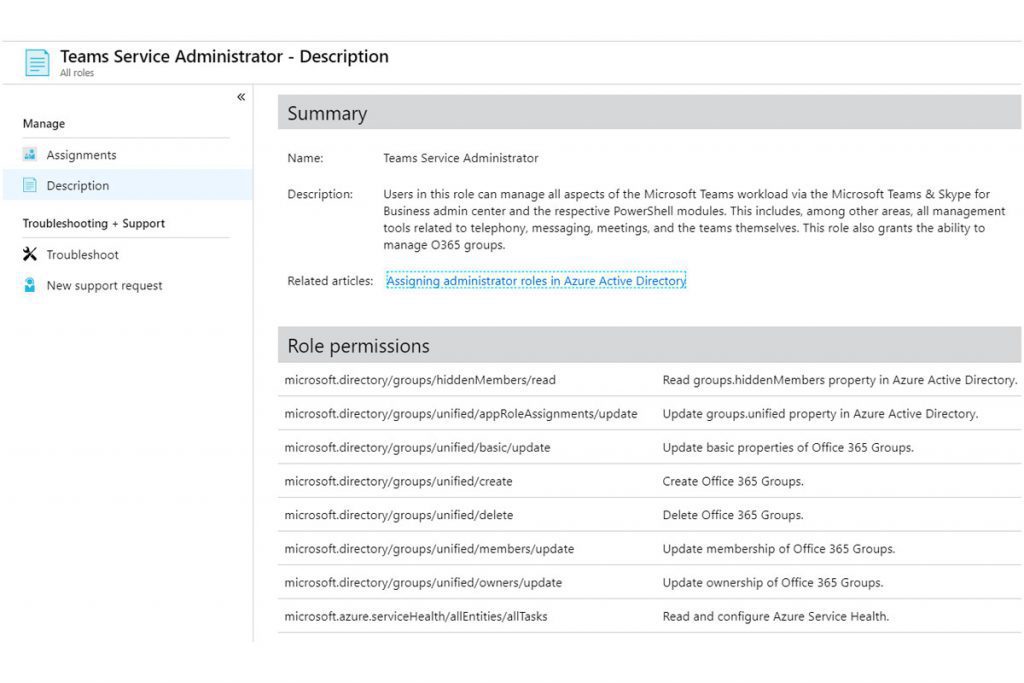

- Amministrazione del servizio Teams: gli utenti con questo ruolo possono gestire tutti gli aspetti del carico di lavoro di Microsoft Teams tramite l’interfaccia di amministrazione di Microsoft Team e Skype for Business e i rispettivi moduli PowerShell. Sono inclusi, tra l’altro, tutti gli strumenti di gestione relativi alla telefonia, alla messaggistica, alle riunioni e ai team stessi. Questo ruolo consente inoltre di gestire i gruppi di O365.

Come vedi, i ruoli possono riguardare un ambito ben preciso di Azure Active Directory oppure uno specifico prodotto, come ad esempio Exchange.

Se vuoi dare un’occhiata all’elenco completo dei ruoli amministrativi, consulta questo documento Microsoft: Descrizioni e autorizzazioni dei ruoli di amministratore in Azure Active Directory.

Come scegliere il ruolo giusto?

Azure AD mette a disposizione oltre 40 ruoli: sono tanti, molto specifici e, in alcune situazioni, ce n’è più di uno per prodotto o ambito.

Di seguito ho raccolto per te alcuni consigli su come trovare e scegliere il ruolo corretto per ogni tipo di attività.

Prima di tutto, individua l’ambito all’interno del quale devi delegare l’attività ponendoti queste domande:

- Riguarda un sottoinsieme dei flussi di gestione di Azure Active Directory stessa?

Alcuni esempi per chiarire:- sicurezza degli utenti

- licenze e fatturazione

- compliance

- reportistica

- Afferisce ad una piattaforma di Office 365 ben definita? Azure AD mette a disposizione ruoli predefiniti per la gestione dei seguenti prodotti:

- Exchange Online

- Sharepoint Online

- Teams

- Power BI

- Skype for Business

- Kaizala

- Intune

- Dynamics 365

Perfetto! Individuato l’ambito di azione, rimane solo da scegliere cosa potrà fare l’utenza delegata.

Su Azure AD, la maggior parte dei ruoli amministrativi appartiene ad una delle seguenti categorie:

- Administrator: significa che, in quello specifico ambito o prodotto, si hanno piene facoltà amministrative;

- Reader: ha accesso ad informazioni, configurazioni o reportistica di una certa piattaforma in modalità di sola lettura e quindi non può effettuare azioni amministrative di alcun tipo.

Fanno eccezione due ruoli davvero molto specifici che hanno un livello di privilegi classificato come “Operator” (Security Operator) ed “Editor” (Search editor).

Ora che hai individuato in maniera completa l’ambito di azione e il livello dei privilegi, non resta che andare sul portale di Azure Active Directory ed effettuare l’assegnazione del ruolo all’utenza prescelta.

Dal portale Azure AD (https://aad.portal.azure.com) seleziona Azure Active Directory.

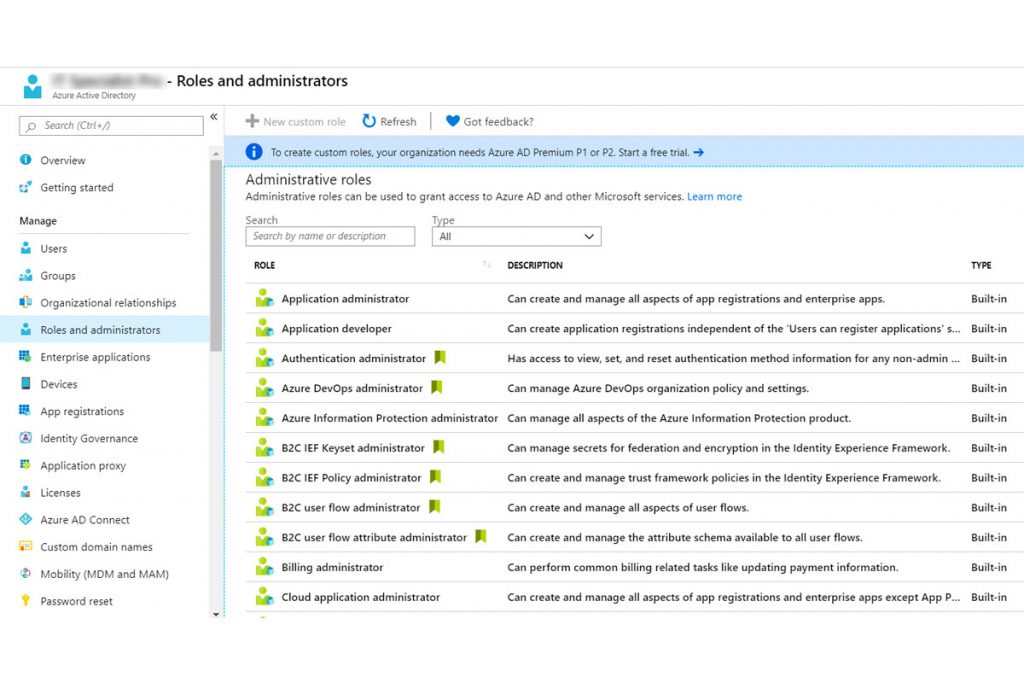

Successivamente, nella blade di Azure Active Directory, seleziona Roles and administrators.

Qui potrai visualizzare l’elenco completo di tutti i ruoli e, attraverso il motore di ricerca situato in alto, potrai trovare ciò di cui hai bisogno utilizzando una delle parole chiave che ti ho suggerito poco fa.

Se, ad esempio, dovessi delegare un’utenza a diventare administrator del servizio Teams, potresti usare il motore di ricerca con la parola chiave “Teams” per vedere quali ruoli siano disponibili e quali privilegi abbiano.

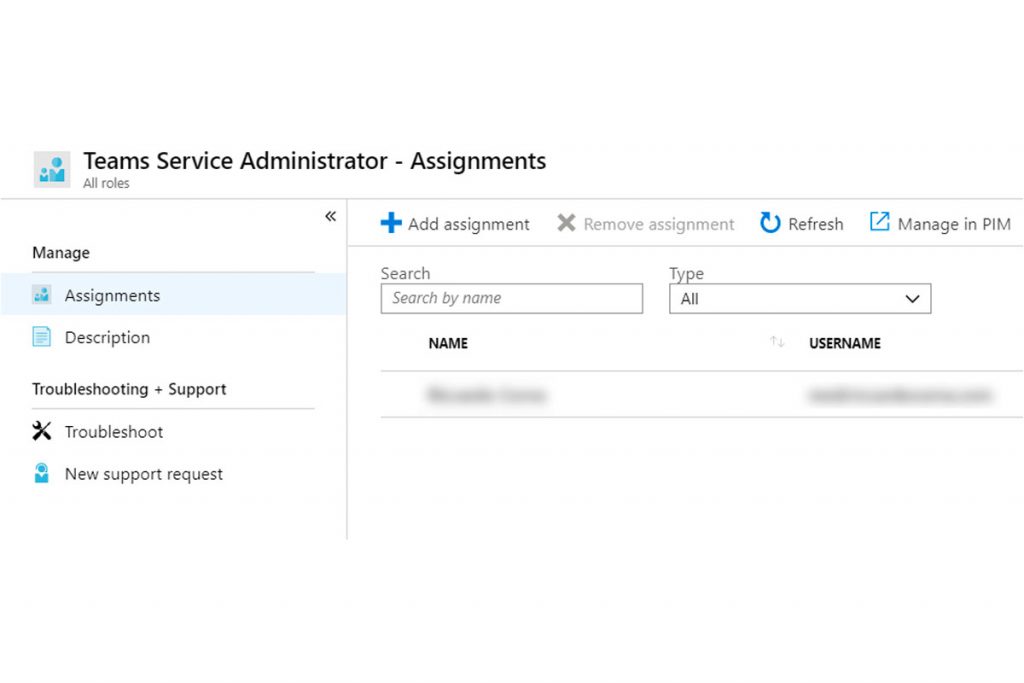

Una volta trovato il ruolo che ti interessa, cliccando su esso avrai accesso alle seguenti informazioni:

- Assignments: riporta quali sono le utenze a cui è stato assegnato questo ruolo;

- Description: riporta invece una descrizione completa e molto dettagliata di quali permessi ha questo ruolo.

Ultimi consigli

Come vedi, con Azure Active Directory è molto semplice ed intuitivo verificare qual è l’esatta superficie dei privilegi che stai assegnando.

Prima di lasciarti, ecco gli ultimi consigli per una perfetta strategia di segregazione dei privilegi:

- evita di avere più di 5 global admin per organizzazione: se sono più di 5, potrebbe essere opportuno rivedere la tua strategia;

- individua prodotti e ambiti di gestione;

- distingui chi dovrà effettuare delle azioni amministrative (Administrator) da chi dovrà solo avere accesso in lettura e delle informazioni (Reader);

- individua le persone;

- utilizzando il motore di ricerca dei ruoli con le opportune parole chiave, individua il ruolo che più si addice ai tuoi scopi;

- assegna il ruolo alle utenze scelte;

- crea un report che tenga traccia periodicamente (2 volte l’anno è sufficiente) di tutte le utenze con privilegi.

È tutto! E tu, come gestisci i privilegi amministrativi in Azure Active Directory? Hai adottato una strategia differente? Ti aspetto nei commenti per parlarne!